题目简介

靶机名:钓鱼事件应急

靶机账号/密码:administrator/xj@12345&1

桌面放置了一个rar文件,名为《漏洞通报》,里面是一个pdf和pdf文件夹,将rar上传至微步云沙箱得知是CVE-2023-38831

分析它释放了一个7z.exe文件

&2

我们看后6个问题,比较好解决,我们在服务器管理里面找到工具->服务,查找服务,发现可以找到可疑服务,查看启动程序正是7z.exe

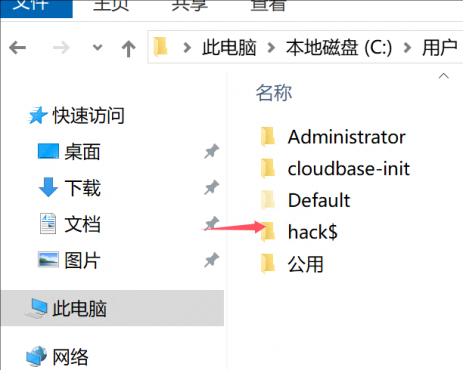

然后去用户目录发现隐藏用户hack$

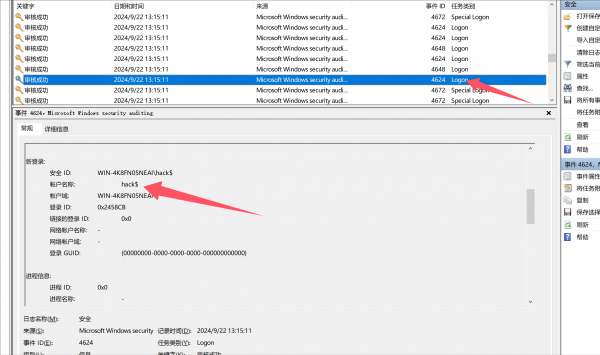

然后我们去服务器管理->工具->事件查看器,查看windows日志安全事件,发现在2024-09-22 13:15:11 有hack$用户的登录,说明是攻击者第一次登录

然后再次运行恶意文件,用火绒剑分析,发现其网络连接,其ip为第四问

我们由此知道了7z.exe的路径,这个是小马,我们进入路径然后cmd输入certutil -hashfile 7z.exe得到其文件md5

&3

我们把rar解压(用winrar),ida分析其中.cmd文件(PE),发现了下载地址

在everything搜索下找到了fscan位于windows/temp文件夹下

最后在netsh interface portproxy show all查看端口转发得到